W tym definitywnym Przewodniku po SSL omówimy szczegółowo ten temat i zapewnimy świetne zasoby, dzięki czemu możesz bezpiecznie i łatwo zabezpieczyć swoją witrynę.

Twoja witryna jest cennym zasobem, w który włożyłeś czas, myśl i energię. Ochrona jest niezbędna.

Najlepszy sposób, aby to osiągnąć? Hands down – z obecnością I mocą HTTPS.

Czytaj dalej, lub Skocz do przodu, korzystając z tych linków:

Jest tu sporo do przebycia, więc zaczynajmy.

Wartość Zabezpieczenia Domeny

Prawdopodobnie zauważyłeś zmianę wielu adresów URL stron internetowych z HTTP na HTTPS w ciągu ostatniej dekady, w szczególności w ciągu ostatnich pół tuzina lat. Jest ciekawy artykuł wiki na osi czasu, jeśli chcesz uzyskać więcej szczegółów.

Co sprawia, że HTTPS jest tak dobry?

Witryna HTTPS WordPress sprawia, że twój biznes online jest bardziej godny zaufania dla odwiedzających. Od momentu wczytania witryny w przeglądarce widzą wizualny sygnał, że ich dane osobowe będą pilnie strzeżone w Twoim zakątku świata (wide web).

Otrzymasz również impuls SEO, ponieważ wyszukiwarki faworyzują witryny HTTPS. Według analityków Google Webmaster Trends, SSL jest częścią algorytmu rankingu wyszukiwania Google.

Nagradzanie poprawionymi czasami ładowania strony to kolejna niesamowita część pakietu. Kto nie chce wzrostu wydajności?

HTTPS, znany również jako szyfrowanie end-to-end, może pomóc w zapobieganiu wszelkiego rodzaju atakom online, w tym wielkim przestępcom znanym jako ataki APTs i MitM. Oto krótki przegląd tych:

- Apt (Advanced Persistent Threats) to kampanie ataków, w których intruzi używają ciągłych, tajnych i wyrafinowanych technik, aby uzyskać dostęp do systemu i pozostać w nim przez dłuższy czas. Mają one potencjalnie destrukcyjne konsekwencje.

- Ataki MitM (Man In The Middle) mają miejsce, gdy cyberprzestępca uzyskuje dostęp do niezabezpieczonej lub słabo zabezpieczonej sieci Wi-Fi w celu przechwytywania i odczytywania przesyłanych danych, przechwytywania danych logowania, informacji bankowych i innych danych osobowych. Atakujący może również podszywać się pod osobę lub podmiot, z którym myślisz, że rozmawiasz, w celu kradzieży informacji.

Niestety, te cyberataki nie wydają się zwalniać.

Chociaż nie jest to całkowicie niezawodne, posiadanie protokołu HTTPS w witrynie znacznie poprawi ochronę przed atakami Apt, MITM, złośliwym oprogramowaniem, bezpośrednimi atakami hakerów i wieloma innymi lukami.

Następnie przyjrzyjmy się, jak szyfrowanie faktycznie działa.

HTTP vs HTTPS

HTTP (Hypertext Transfer Protocol) umożliwia komunikację między różnymi systemami―jak przeglądarka do serwera www―dzięki czemu można przeglądać strony internetowe lub przesyłać dane. HTTP przenosi dane w postaci zwykłego tekstu, ale jest niezabezpieczony/łatwo dostępny dla każdego do odczytania.

HTTPS (Hypertext Transfer Protocol Secure) to protokół HTTP z dodatkową warstwą zabezpieczeń. Wykorzystuje certyfikaty SSL (Secure Sockets Layer) do szyfrowania informacji przepływających między przeglądarką a serwerem, chroniąc poufne informacje przed kradzieżą.

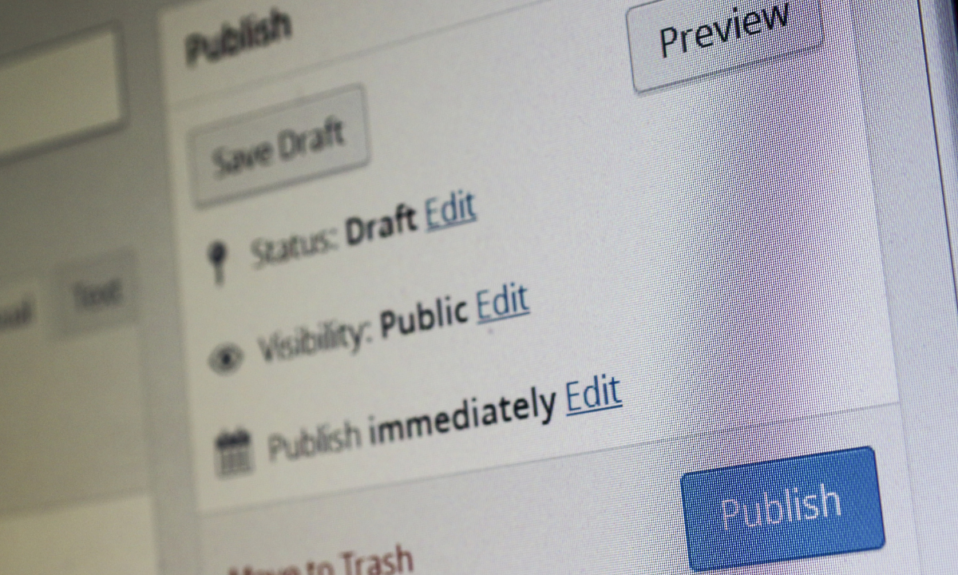

Gdy witryna jest zabezpieczona, HTTPS pojawia się w adresie URL za pośrednictwem certyfikatu SSL. Jest to oznaczone symbolem kłódki na pasku przeglądarki.

Możesz kliknąć na tę małą blokadę, aby zobaczyć informacje o certyfikacie, które zawierają więcej szczegółów, w tym dla kogo certyfikat jest wydawany( właściciela witryny), dla kogojest wystawiony przez (organ certyfikujący) i ważny od / do dat.

Dodatkowa warstwa zabezpieczeń w HTTPS pochodzi z protokołu TLS (Transport Layer Security). TLS to tylko zaktualizowana, bezpieczniejsza wersja SSL. Dziewięć razy na dziesięć usłyszysz certyfikaty bezpieczeństwa określane jako SSL, głównie dlatego, że jest to termin, do którego ludzie są przyzwyczajeni.

Jak działa HTTPS?

W skrócie … przeglądarka dociera do serwera i następuje” uścisk dłoni”. Podczas uścisku dłoni serwer wysyła do klienta Certyfikat SSL, który ma asymetryczny klucz publiczny, oraz klucz prywatny, który jest przechowywany na końcu serwera (self). Dzięki temu wszystkie dane w strumieniu są szyfrowane.

HTTPS używa dwóch rodzajów szyfrowania end-to-end, które teraz przyjrzymy się dokładniej.

Szyfrowanie End-to-End

Szyfrowanie asymetryczne jest znane jako kryptografia klucza publicznego. Klucz publiczny jest używany do szyfrowania danych, podczas gdy klucz prywatny jest używany do deszyfrowania danych. Dwa klucze są połączone i są w rzeczywistości bardzo dużymi liczbami o pewnych właściwościach matematycznych. Jeśli kodujesz wiadomość za pomocą klucza publicznego danej osoby, może ona ją dekodować za pomocą pasującego do niej klucza prywatnego.

Szyfrowanie symetryczne występuje wtedy, gdy do szyfrowania i deszyfrowania danych używany jest tylko jeden klucz. Podmioty będą współdzielić ten sam klucz podczas komunikacji w celu szyfrowania i deszyfrowania danych.

Infrastruktura klucza publicznego (PKI)

Zarówno TLS, jak i SSL używają asymetrycznego systemu PKI. Dane zaszyfrowane kluczem publicznym mogą być odszyfrowane tylko kluczem prywatnym lub odwrotnie.

Klucze prywatne powinny być przechowywane bardzo bezpiecznie i nigdy nie powinny być rozpowszechniane ani udostępniane nikomu innemu niż właściciel witryny.

Klucze publiczne mogą być rozpowszechniane każdemu, kto musi odszyfrować informacje zaszyfrowane kluczem prywatnym.

Klient stworzy klucz sesji w oparciu o algorytmy. Ten klucz sesji zostanie zaszyfrowany przy użyciu klucza publicznego. Następnie zostanie on wysłany na serwer.

Serwer użyje asymetrycznego klucza prywatnego do odszyfrowania zaszyfrowanego klucza sesji i otrzyma klucz sesji. Przeglądarka będzie używać klucza sesji do szyfrowania i deszyfrowania danych sesji.

Teraz dane są zabezpieczone, ponieważ klucz sesji będzie znany przez Klienta i serwer. Po zakończeniu sesji proces zostanie powtórzony ponownie, ponieważ klucz sesji nie będzie już ważny.

Dziś używamy algorytmu szyfrowania AES, który został przyjęty i opublikowany jako standard federalny przez National Institute of Standards and Technology (NIST).

Advanced Encryption Standard (AES) wykorzystuje jeden klucz jako część procesu szyfrowania. Klucz może mieć długość 128 bitów (16 bajtów), 192 bitów (24 bajty) lub 256 bitów (32 bajty). Biorąc pod uwagę, że najszybszy komputer zajęłby miliardy lat, aby przejść przez każdą permutację 256-bitowego klucza, który jest ważny przez tak krótki czas, przejęcie klucza sesji jest niezwykle trudne. Dlatego AES jest uważany za niezwykle bezpieczny estandard ncryption.

CO TO JEST SSL?

SSL oznacza Secure Sockets Layer i jest standardową technologią zapewniającą bezpieczeństwo połączenia internetowego. Chroni on wszelkie wrażliwe dane przesyłane między dwoma systemami, zapobiegając w ten sposób przechwyceniu danych w strumieniu przez niezamierzonych odbiorców, którzy mogą mieć intencje przestępcze.

Odbywa się to poprzez upewnienie się, że wszelkie dane przesyłane między użytkownikami i witrynami lub między dwoma systemami pozostają niemożliwe do odczytania. Wykorzystuje algorytmy szyfrowania do szyfrowania danych podczas przesyłania, uniemożliwiając hakerom odczytanie ich podczas przesyłania przez połączenie.

Obejmuje to wszelkie poufne lub osobiste, takie jak nazwiska i adresy, loginy, wiadomości e-mail, numery kart kredytowych i inne informacje finansowe. I rozciąga się na FTP, aplikacje internetowe, komputery w chmurze, hosting Planet (np. cPanel), VPN, intranety, extranety i połączenia DB.

Aby szybko wyjaśnić kwestię: chociaż terminologia jest używana zamiennie i są one ze sobą nierozerwalnie związane, HTTPS nie jest SSL. HTTPS jest kombinacją HTTP i SSL lub TLS. Mówiąc dokładniej, HTTPS jest jedną z powszechnych instancji SSL.

Mając to na uwadze, przejdźmy do certyfikatów SSL.

Co To jest certyfikat SSL?

Certyfikat SSL szyfruje informacje, które użytkownicy dostarczają do witryny, co zasadniczo przekłada dane na złożony kod. Nawet jeśli komuś udało się wykraść dane przekazywane między Klientem a serwerem, byłoby to bałaganem niemożliwym do rozszyfrowania.

Certyfikaty SSL to małe pliki danych, które cyfrowo wiążą klucz kryptograficzny z danymi organizacji. Po zainstalowaniu na serwerze WWW protokół HTTPS (przez port 443) umożliwia bezpieczne połączenia z serwera www do przeglądarki.

Certyfikaty SSL wiążą się ze sobą:

- nazwa domeny, nazwa serwera lub nazwa hosta

- tożsamość organizacyjna (np. nazwa firmy) i lokalizacja

Organizacja musi zainstalować certyfikat SSL na swoim serwerze internetowym, aby zainicjować bezpieczne sesje w przeglądarkach. W zależności od typu wnioskowanego certyfikatu SSL organizacja zostanie zweryfikowana na odpowiednim poziomie.

Po zainstalowaniu protokołu HTTPS cały ruch i komunikacja między serwerem WWW a przeglądarką internetową będą szyfrowane i bezpieczne.

Rodzaje certyfikatów SSL

Certyfikaty SSL są używane do szyfrowania i walidacji.

Szyfrowanie zapewnia, że podsłuchujący nie mogą manipulować ruchem i zwiększa poufność i integralność informacji w każdej transakcji. Walidacja zapewnia, że dwie komunikujące się strony są faktycznie tym, za kogo się podają.

Certyfikaty SSL są klasyfikowane według poziomu walidacji oraz liczby domen lub poddomen w ramach certyfikatu.

Certyfikaty są przetwarzane przez urząd certyfikacji (CA) przy użyciu oprogramowania specjalnie zaprojektowanego do uruchamiania i przyznawania tych certyfikatów.

Poziomy szyfrowania są takie same dla każdego typu certyfikatu, co oznacza, że żaden z nich nie jest mniej bezpieczny niż pozostałe. Różnica między nimi polega na procesie weryfikacji i weryfikacji potrzebnym do ich uzyskania, związanej z tym wartości pewności oraz rodzaju i liczby domen, które są uwzględnione.

Certyfikaty SSL spadają into dwa obszary kategoryczne:

- Poziom Walidacji

- Liczba domen

Poziomy walidacji certyfikatu SSL to:

- Walidacja domeny (DV)

- Zatwierdzona organizacja (OV)

- Extended Validated (EV)

Certyfikaty SSL według liczby domen to:

- Single-domain

- Multi-domain

- Wildcard

Przejdziemy do bardziej szczegółowego opisu każdego z tych certyfikatów, wraz z kilkoma podstawowymi sugestiami, dla kogo są najlepsze, a także szeroką koncepcją związanych z nimi kosztów. (Ceny są proste, ponieważ różnią się nie tylko w zależności od rodzaju, ale także od dostawcy, od którego zostały zakupione.).

Certyfikaty SSL według poziomu walidacji

1. Walidacja domeny (DV)

Walidacja domeny certyfikaty SSL są najniższym poziomem walidacji. Urząd certyfikacji po prostu sprawdza, czy organizacja ma kontrolę nad daną domeną. Weryfikacja odbywa się zwykle za pośrednictwem poczty elektronicznej, poprzez wprowadzenie zmian w rekordzie DNS lub przesłanie pliku dostarczonego przez urząd certyfikacji do domeny. Zwykle trwa to od kilku minut do kilku godzin, aby zakończyć proces.

DVs są często używane przez blogi lub strony informacyjne, które przede wszystkim zabawiają lub informują.

Koszt jest bezpłatny do minimum. Certyfikaty DV są jednymi z najtańszych do uzyskania.

2. Zatwierdzona organizacja (OV)

OVs zapewniają średni poziom walidacji. Głównym celem tego certyfikatu jest szyfrowanie poufnych informacji podczas transakcji oraz potwierdzanie Wiarygodności Biznesowej z wysokim poziomem pewności. Urząd certyfikacji weryfikuje własność domeny wraz z informacjami organizacji (takimi jak nazwa, miasto i kraj), co zwykle zajmuje kilka dni.

OVs są często wymagane w przypadku komercyjnych i publicznych stron internetowych, które zbierają i przechowują informacje o swoich klientach. Idealny, jeśli sprzedajesz towar lub świadczysz płatne usługi online.

Koszt to średni zakres. Certyfikaty OV wchodzą w cenę między DVs i EVs.

3. Extended Validated (EV)

EVs to najwyższy typ certyfikatu SSL. W tym celu urząd certyfikacji zatwierdza własność, informacje o organizacji, fizyczną lokalizację i istnienie prawne firmy. Sprawdza również, czy organizacja jest świadoma żądania certyfikatu SSL przed jego zatwierdzeniem. Dokumenty są wymagane do poświadczenia tożsamości firmy wraz z wieloma kontrolami. Zwykle trwa to kilka tygodni.

Eksperci ds. bezpieczeństwa w sieci zalecają EVs dla sektorów takich jak e-commerce, Bankowość, media społecznościowe, Opieka zdrowotna, rząd i firmy ubezpieczeniowe. Zasadniczo wszystkie podmioty, które obsługują szczegóły płatności użytkownika lub duże ilości poufnych informacji, powinny uzyskać certyfikat EV.

Koszt: Drogi. EVs są najdroższe.

Certyfikaty SSL według liczby domen

Certyfikat SSL może być powiązany z jedną lub kilkoma domenami (inaczej nazwami hostów). Po jego wydaniu nie ma możliwości zmiany typu nazwy (np. zmiana z nazwy pojedynczej na nazwę wieloznaczną).

Certyfikat SSL z pojedynczą domeną

Tak jak to brzmi, ten certyfikat SSL chroni pojedynczą domenę / nazwę hosta. Certyfikat pojedynczej nazwy jest ważny tylko dla domeny określonej wraz z certyfikatem.

Jeśli jednak zabezpieczysz certyfikat pojedynczej nazwy dla www.myspecialsite.com, większość urzędów certyfikacji wyda podpisany certyfikat z wpisem w polu dla myspecialsite.com również. Przeglądarki będą wtedy ufać certyfikatowi z lub bez poprzedni www.

Certyfikaty Multi-domain

Certyfikaty SSL z wieloma domenami bardzo się zmieniły na przestrzeni lat. Pierwotnie stworzone do obsługi nowych platform Microsoft, są również znane jako Subject Alternate Name (SAN) i Unified Communication Certificates (UCCs).

Certyfikat SSL z wieloma domenami umożliwia dodawanie, edycję i usuwanie domeny w bieżącym certyfikacie. Są one dostępne dla typów DV, OV i EV.

Certyfikat SSL Wildcard

Moduły SSL typu Wildcard zapewniają, że jeśli kupisz certyfikat dla jednej domeny, możesz użyć tego samego certyfikatu dla poddomen. W ten sposób zabezpieczasz domenę podstawową lub podstawową wraz z nieograniczoną liczbą poddomen.

Ponieważ karty wieloznaczne stanowią większą sieć niż tradycyjne certyfikaty jednokrotne, ich korzyść jest trzykrotna:

- Zmniejsza to nakład pracy właściciela certyfikatu na pokrycie liczby poddomen powiązanych z ich domeną.

- Pozwala to na znacznie większą elastyczność w dodawaniu nowych subdomen do istniejących witryn niż alternatywne opcje.

- Zwykle jest to tańsze niż w przypadku zakupu osobnego certyfikatu dla każdej subdomeny.

Certyfikaty SSL typu Wildcard zabezpieczają tylko subdomeny na jednym poziomie adresu URL. Sprawy stają się bardziej skomplikowane, gdy dojdziesz do drugiego i trzeciego poziomu adresu URL. Jeśli chcesz zabezpieczyć wiele poziomów, musisz użyć wielu symboli wieloznacznych lub certyfikatu wieloznacznego dla wielu domen, który może również działać jako wielopoziomowa karta wieloznaczna.

Certyfikaty wieloznaczne oznaczają poddomenę za pomocą symbolu gwiazdki.

W przypadku zakupu certyfikatu wildcard dla *.myspecialsite.com, można go używać w dowolnych subdomenach pierwszego poziomu, takich jak:

- www.myspecialsite.com

- osobiste.myspecialsite.com

- tylko.myspecialsite.com

Jednak nie można go używać do tych:

- www.osobiste.myspecialsite.com

- osobiste.tylko.myspecialsite.com

Każda próba serwowania wielu, zgrupowanych poddomen z certyfikatem spowoduje ostrzeżenie bezpieczeństwa w większości przeglądarek.

Koszt certyfikatów wieloznacznych jest proporcjonalny do cen OV lub DV, w zależności od tego, który z nich zostanie wybrany. EVs nie są dostępne dla certyfikatów SSL typu wildcard.

Atrybuty Nazwy

Możesz powiązać wiele domen z certyfikatem SSL przy użyciu dwóch różnych atrybutów:

- nazwa zwyczajowa (CN)

- temat alternatywna nazwa (SAN)

Nazwa zwyczajowa pozwala na określenie pojedynczego wpisu (wieloznacznego lub jednokrotnego), podczas gdy rozszerzenie SAN obsługuje wiele wpisów.

Teoretycznie każdy wydany dziś certyfikat jest w rzeczywistości certyfikatem SAN, ponieważ urząd certyfikacji wymaga również dodania do SAN treści nazwy zwyczajowej. Nawet jeśli certyfikat obejmuje pojedynczą nazwę, nadal będzie używał rozszerzenia SAN i będzie zawierał tę pojedynczą nazwę.

W praktyce terminy “certyfikaty SAN” i “certyfikaty wielodomenowe” są synonimami i ogólnie oznaczają produkt certyfikatu, w którym emitenci mogą powiązać więcej niż jedną domenę, określając zawartość SAN (bezpośrednio lub pośrednio).

Dowolne number różnych nazw domen może być zawarty w polu SAN certyfikatu, umożliwiając mu działanie na dowolnej z dołączonych nazw domen.

W przeciwieństwie do symboli wieloznacznych, UCC może obejmować stosunkowo dużą liczbę domen. Certyfikat wieloznaczny może obejmować tylko jedną domenę, która będzie zawierać określoną liczbę poddomen dla części nazwy domeny reprezentowanej przez symbol wieloznaczny w certyfikacie.

Niektórzy dostawcy mogą dodawać symbole wieloznaczne w polu SAN lub wystawiać certyfikat EV z wieloma domenami. Umożliwia to ochronę do 100 domen za pomocą tego samego certyfikatu.

Może to zapewnić znaczne oszczędności w wielu sytuacjach.

Jaki typ certyfikatu SSL jest najlepszy?

Certyfikaty SSL są zawsze dobrą inwestycją, jednak ważne jest, aby zastanowić się, który z nich będzie najlepiej odpowiadał Twoim potrzebom biznesowym.

Oto kilka elementów do rozważenia przy podejmowaniu decyzji, jaki typ certyfikatu SSL uzyskać:

- Liczba domen

- Poziom pewności wymagany dla Twojej firmy i klientów

- Względy budżetowe

- Czas emisji

Standardowy certyfikat SSL zazwyczaj wystarcza większości osób i firm. Jeśli działasz w sektorze finansowym lub ubezpieczeniowym (branże regulowane) lub potrzebujesz zgodności z PCI, priorytetowej obsługi poczty e-mail lub bezpieczeństwa/wydajności klasy korporacyjnej, prawdopodobnie potrzebujesz OV lub EV.

Typy Szyfrowania

Istnieją również różne rodzaje szyfrowania, które można napotkać podczas wyszukiwania w urzędach certyfikatów:

Im wyższa szybkość szyfrowania, tym lepsze bezpieczeństwo. Chociaż ECC jest silniejszy niż RSA, więc certyfikat 256-bitowy ECC jest silniejszy niż certyfikat 2048-bitowy RSA.

Różnica między RSA i DSA polega na tym, że ten pierwszy szybciej sprawdza sygnatury, które są zaszyfrowanymi kluczami używanymi w procesie wydawania certyfikatu SSL. RSA jest również wolniejszy przy tworzeniu podpisów. Szyfrowanie DSA jest odwrotne, ponieważ jest szybsze w tworzeniu podpisów, ale jest wolniejsze podczas ich walidacji.

Ważny jest również okres ważności certyfikatu. Najczęściej kupowane standardowe certyfikaty SSL są domyślnie dostępne przez okres od jednego do dwóch lat. Możesz uzyskać bardziej zaawansowany typ z wydłużonym czasem, jeśli czujesz potrzebę.

Koszty zakupu certyfikatów SSL są różne, ale możesz uzyskać DVs za darmo lub płacić miesięcznie, aby uzyskać niestandardowy certyfikat.

Aby uzyskać więcej zaleceń dotyczących rodzaju certyfikatu, którego potrzebujesz, zapoznaj się z tym artykułem.

Na tym kończymy nasze dogłębne omówienie terminologii i typów zabezpieczeń domen. Następny, to ważny temat….

Jak zrobić stronę internetową HTTPS

Wiemy więc, czym są HTTPS i SSL i rozumiemy ich ogromne znaczenie. Przyjrzyjmy się temu, co jest związane z ich pozyskiwaniem i wdrażaniem.

Jak uzyskać certyfikaty SSL

Istnieje wiele opcji zakupu certyfikatów SSL. Do najpopularniejszych dostawców certyfikatów SSL należą: Comodo SSL, DigiCert, GeoTrust, SSL.com i Thawte.

Certyfikaty SSL są również dostępne bezpłatnie. Obecnie istnieje kilka darmowych dostawców certyfikatów SSL online, takich jak ZeroSSL I SSL za darmo. Nasza osobista rekomendacja trafia do zaufanego i bardzo popularnego, Let ‘ s Encrypt.

Let ‘ s Encrypt to urząd certyfikacji, który oferuje bezpłatne certyfikaty SSL. Oferują tylko Typ DV, a te wygasają co 90 dni, więc musisz nadążyć za wregularne odnowienia. Aby to zrobić, możesz użyć klienta Certbot ACME, który z łatwością automatyzuje ten proces i dostarcza instrukcje, jak to zrobić.

Wielu najlepszych dostawców hostingu nawiązało współpracę z Let ‘ s Encrypt, aby instalacja certyfikatów SSL była bezbolesnym procesem dla właścicieli witryn. (Hej! WPMU DEV jest jednym z nich.) Jeśli twój dostawca usług hostingowych oferuje wsparcie Let ‘ s Encrypt, może dostarczyć certyfikat w Twoim imieniu, zainstalować go i aktualizować.

Podczas gdy certyfikaty Let ‘ s Encrypt SSL są bezpłatne, dostawcy hostingu pochłaniają koszty administracyjne i zarządzania, aby zapewnić te certyfikaty (uzyskanie ich, wdrożenie i utrzymanie ich ważności poprzez regularne odnowienia). Jednak powinno to być częścią tego, co oferują w wartości hostingu, a nie coś, za co pobierają dodatkowe opłaty.

Przykład: Let ‘ s Encrypt obecnie zaleca, aby nie uzyskać ich certyfikatów SSL za pośrednictwem hostingu GoDaddy. Dzieje się tak, ponieważ GoDaddy oferuje automatyczne odnawianie tylko z własnymi certyfikatami―jako dodatkową funkcję. (W WPMU DEV hosting nigdy nie będziemy stosować opłat za odnowienie certyfikatu SSL.)

Jeśli twój dostawca hostingu nie integruje Let ‘ s Encrypt, ale obsługuje przesyłanie niestandardowych certyfikatów, możesz zainstalować Certbot na własnym komputerze i używać go w trybie ręcznym. Sprawdź dokumentację Cerbota, aby uzyskać więcej informacji na temat tego, jak to zrobić. Lub zobacz ten pomocny samouczek ze sklepu SSL NA instalacji cPanel.

Hosting Setup Przejdź Przez

Aby dać ci wyobrażenie, jak łatwa jest instalacja certyfikatu SSL za pośrednictwem dostawcy hostingu, wykonamy teraz krótki spacer po jednym.

Szczegóły będą oczywiście zależeć od tego, z kim hostujesz, ponieważ drobniejsze punkty udostępniania certyfikatów SSL są unikalne dla każdej firmy.

Podzielę się, jak działa proces WPMU DEV, ponieważ hostuję z nimi.

Za każdym razem, gdy nowa strona jest tworzona z tymczasowym tempurl.gospodarz domena lub niestandardowa domena dodana do dowolnej istniejącej witryny, WPMU DEV automatycznie zapisuje i instaluje dla niej zwykły certyfikat SSL.

W przypadku większości witryn dzieje się to w ciągu kilku minut, ale może potrwać do kilku godzin. Czas oczekiwania zależy od tego, jak szybko Twoje ustawienia DNS będą propagowane na całym świecie.

Gdy tylko certyfikat zostanie dodany do witryny, WPMU DEV wymusza cały ruch tylko przez HTTPS.

Dla jednego certyfikatu miejscu, to jest to! Już po tobie.

Jeśli chcesz uzyskać bezpłatne certyfikaty SSL wildcard dla obu subdomen oraz podkatalog sieci multisite, jak również poprzez WPMU DEV, absolutnie można. Nawet jeśli masz podkatalog multisite, możesz mapować subdomeny na podstronach w nim, i mieć je wszystkie objęte tym samym certyfikatem wieloznacznym.

Wielostanowiskowa subdomena może być rozwijana bez certyfikatu wieloznacznego, ale upewnij się, że korzystasz z sieci na żywo, w przeciwnym razie subdomeny będą wyświetlać błąd bezpieczeństwa podczas próby uzyskania do nich dostępu.

Aby wygenerować darmowy certyfikat wieloznaczny, wystarczy dodać jeden rekord do DNS domeny podstawowej, a następnie ponownie potwierdzić certyfikat SSL.

ldcard cert check in hub hosting” width=”1050″ height=”661″ />przypomnienie o zarejestrowanej domenie i monity akcji w WPMU DEV hosting, za pośrednictwem Hub.

Znajdź wiersz dodanej domeny niestandardowej, której chcesz użyć jako podstawowej, i najedź kursorem na ikonę menu z trzema kropkami; zobaczysz, że zwykły certyfikat został automatycznie aprowizowany. Jest tam monit przypominający, że jeśli chcesz użyć certyfikatu wieloznacznego, musisz dodać wymaganą nazwę CNAME do rekordów DNS Twojej domeny.

Po dodaniu wymaganego CNAME ponownie najedź kursorem na ikonę menu z trzema kropkami i kliknij opcję Sprawdź ponownie Acme z listy rozwijanej. System automatycznie zweryfikuje DNS i wygeneruje certyfikat wieloznaczny dla tej domeny.

Aby uzyskać informacje, które musisz dodać do DNS swojej domeny, przewiń w dół ekranu, aby znaleźć rekordy DNS witryny. Zlokalizuj CNAME rekord (opcjonalnie dla certyfikatów SSL typu wildcard), który składa się z dwóch części: nazwy hosta _acme-wyzwanie, po którym następuje faktyczny zapis.

Nazwa hosta i rekord muszą zostać skopiowane do systemu nazw domen. Jeśli twój DNS jest połączony z menedżerem DNS Hub 2.0, postępuj zgodnie z instrukcją, aby szybko go zaktualizować.

Jeśli twój DNS jest zarządzany w innym miejscu, np. u rejestratora domeny, zapoznaj się z naszą dokumentacją przewodników rejestratora, która obejmuje wybranych popularnych dostawców.

To jest to! Bezpieczeństwo domeny → aktywowane .

Rozwiązywanie problemów

Jeśli twój dostawca hostingu obsługiwał Przełącznik, są szanse, że nic nie będzie w porządku.

Jeśli wykonałeś własną instalację lub twój host nie do końca przypieczętował transakcję, możliwe jest napotkanie pewnych problemów.

Przyjrzymy się najpopularniejszemu i jak go znaleźć i naprawić.

Ostrzeżenia O Zawartości Mieszanej

Ostrzeżenia dotyczące zawartości mieszanej pojawiają się, gdy witryna nieprawidłowo ocenia obrazy i/lub treści jako niebezpieczne. Zasadniczo zarówno zawartość HTTP, jak i HTTPS są ładowane, aby wyświetlić tę samą stronę, podczas gdy początkowe żądanie było bezpieczne przez HTTPS.

Jeśli tak się stanie, twoja pierwsza wskazówka będzie wizualna. Obrazy i treści, które pojawiły się normalnie, będą teraz wydawać się nieistniejące lub zepsute. Zapobiegnie to również wyświetlaniu kłódki (wskazującej, że Twoja witryna jest Bezpieczna) w przeglądarce użytkownika.

Istnieją dwa rodzaje zawartości mieszanej:

- Aktywne-są to zasoby, które mogą znacznie zmienić zachowanie witryny, takie jak JavaScript, CSS, czcionki i ramki iFrame. Przeglądarki odmawiają wczytywania aktywnej zawartości mieszanej, co często powoduje, że strony, których to dotyczy, są całkowicie nieusunięte lub uszkodzone. Przeglądarki traktują je bardzo agresywnie ze względu na konsekwencje, jeśli zostały naruszone.

- Pasywne-są to zasoby, których wpływ na ogólne zachowanie strony jest bardziej minimalny, takie jak Obrazy, Dźwięk i wideo. Przeglądarki będą ładować pasywną mieszaną zawartość, ale prawdopodobnie zmieni wskaźnik HTTPS.

Aby to naprawić, musisz upewnić się, że WordPress SSL jest ustawiony na wyświetlanie mieszanej zawartości.

Narzędzia, Które Mogą Pomóc

SSL Insecure Content Fixer to wysoce używana, wysoko oceniana Wtyczka WordPress, zaprojektowana do tego konkretnego celu.

baner lugin-1050×314.png “alt=” SSL Insecure Content Fixer plugin” width=”1050″ height=”314″ / >Zabezpieczenie zawartości SSL plugin by WebAware.

Korzystanie z Zabezpieczenie zawartości SSL wtyczka rozwiąże najbardziej niebezpieczne Ostrzeżenia dotyczące treści przy niewielkim lub zerowym wysiłku. Pozostałą część można zdiagnozować za pomocą kilku prostych narzędzi.

Po instalacji, ustawienia domyślne SSL Insecure Content Fixer automatycznie wykona kilka podstawowych poprawek na twojej stronie, używając ich Simple fix poziom. Możesz wybrać bardziej kompleksowe poziomy poprawek, zgodnie z potrzebami Twojej witryny.

Otrzymasz stronę ustawień sieci, jeśli używasz WordPress Multisite. Dzięki temu możesz zmienić ustawienia dla wszystkich witryn w sieci, jeśli masz wymagania różniące się od domyślnych sieci.

WebAware ma fantastyczny przegląd zasobów na swojej stronie, który jest w zasadzie poniższymi punktami, szczegółowo rozszerzonymi. Oto kroki najwyższego poziomu:

- Zainstaluj i aktywuj wtyczkę na swojej stronie internetowej

- Uruchom narzędzie testowe (aby sprawdzić, czy WordPress może wykryć HTTPS)

- Wybierz odpowiednie ustawienia poprawek dla zawartości

- Przetestuj swoją stronę (za pomocą narzędzia przeglądarki lub testu online)

- Oczyść niebezpieczne Ostrzeżenia dotyczące zawartości HTTPS

Jeśli wolisz, możesz sprawdzić, co powoduje niebezpieczne ostrzeżenia o zawartości mieszanej, sprawdzając konsolę błędów przeglądarki internetowej. Zobacz::

Pamiętaj, aby odświeżyć stronę po otwarciu konsoli przeglądarki, aby ponownie ładowała niezabezpieczoną zawartość i zapisywała wszelkie ostrzeżenia do konsoli błędów.

Istnieją dwa inne bezpłatne narzędzia, które zgłoszą problemy z Twoją witryną. Mogą być bardziej szczegółowe niż Konsole przeglądarki i zawierać sugestie dotyczące rozwiązywania znalezionych problemów.

Te testujące strony internetowe świetnie nadają się do diagnozowania problemów z certyfikatami i tworzenia czystych, przejrzystych raportów.

Whynopadlock.com szukaliśmy również niezabezpieczonych mieszanych treści, co jest właśnie tym, czego chcieliśmy.

SSLlabs.com, w szczególności, miał Tony materiału, tylko nie dla mieszanej zawartości. Potencjalnie cenne, tak godne obejrzenia.

Jeśli korzystasz z renomowanego hosta do wdrażania protokołu SSL w swoich witrynach, nie powinieneś martwić się o żadne problemy. Albo na początku nie będą istnieć, albo zespół wsparcia szybko rozwiąże wszelkie pojawiające się problemy. (WPMU DEV wyróżnia się wsparciem, a my jesteśmy dostępni 24/7/365. Jeśli szukasz, Wypróbuj nas z bezpłatnym okresem próbnym bez ryzyka.)

Nie zasypiaj.

Dokładniejsze zrozumienie tego, co robi SSL, zdecydowanie daje głębsze zrozumienie wielopoziomowego wpływu, jaki wywiera.

Biorąc pod uwagę wszystkie plusy, które oferuje, umieszczając HTTPS na miejscu we wszystkich witrynach jest nie do pomyślenia. Firmy, które chcą odnieść sukces, nie mogą sobie pozwolić na brak cyfrowego pola siłowego, które zapewnia SSL.

Jak widać w tym artykule, istnieje kilka świetnych opcji uzyskania ochrony SSL. Najszybsze i najłatwiejsze jest dostosowanie się do solidnego hosta, który dba o to za Ciebie. Istnieje również opcja majsterkowania we własnych plikach WordPress, jeśli lubisz takie rzeczy.

Niezależnie od tego, jak włączysz HTTPS, zrób to i zrób to teraz. Będziesz spać lepiej wiedząc, że dane klientów (i reputacja firmy) są bezpieczne i solidne. Wtedy możesz złapać ZZZ zamiast opłat hakerskich. Albo policz, co zebrałeś zamiast owiec.